2016年08月の #ssmjp まとめ

今日は #ssmjp ですよ

— #ssmjp info(@_ssmjp)Thu Aug 25 22:34:18 +0000 2016

今日は #ssmjp の日

— ねぎ(@GreenShallot)Fri Aug 26 10:24:35 +0000 2016

#ssmjp 着席。

— Shingo Kawamura(@blp1526)Fri Aug 26 10:24:40 +0000 2016

#ssmjp 会場着きました

— g_sato(@secmemoblog)Fri Aug 26 10:26:53 +0000 2016

到着しました #ssmjp 2016/08

〜セキュリティ三勇士ミーティング〜 (@ トレンドマイクロ株式会社 – @trendmicro_jp in 渋谷区, 東京都) swarmapp.com/c/ftiRXmBvr91

— AKANE Daigo (赤根 大吾)(@dgakane)Fri Aug 26 10:27:37 +0000 2016

久しぶりの #ssmjp

— Toshifumi Sakaguchi(@siskrn)Fri Aug 26 10:28:42 +0000 2016

#ssmjp 参加いいなあ…(ぐぬぬってる

— ほそのん(@h12o)Fri Aug 26 10:28:44 +0000 2016

会場提供の無線Wifi環境の偽物用意するとどうなるか。出席者陣の玩具になるかな。 #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 10:29:07 +0000 2016

#ssmjp 会場Wi-Fi、はてなブログがブロックされる / Trend Micro Cloud Edgeセキュリティイベント

URLブロックURLフィルタセキュリティでこのURLカテゴリを制限しているため、Cloud EdgeによってこのWebサイトへのアクセスがブロックされ

— Yosuke HASEGAWA(@hasegawayosuke)Fri Aug 26 10:30:10 +0000 2016

はじまった #ssmjp

— th0x0472(@th0x0472)Fri Aug 26 10:30:39 +0000 2016

#ssmjp 滑り込み。

— もぺろん(@moperon)Fri Aug 26 10:30:40 +0000 2016

はじまりはじまり #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:30:47 +0000 2016

どうすればフィルタをバイパスできるのかチャレンジ…(しません #ssmjp

— Yosuke HASEGAWA(@hasegawayosuke)Fri Aug 26 10:31:11 +0000 2016

キャーtrendmicroサーン #ssmjp

— けい(@keibut)Fri Aug 26 10:31:19 +0000 2016

まずはトレンドマイクロの方よりご案内。 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:31:20 +0000 2016

はじめりです #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 10:31:47 +0000 2016

はじまた #ssmjp

— Ikeda Masakazu(@ikepyon)Fri Aug 26 10:32:26 +0000 2016

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 10:32:59 +0000 2016

盛り上げていくぞ! #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 10:33:29 +0000 2016

— ときん(@tokinkouju)Fri Aug 26 10:33:38 +0000 2016

今回はリピーター率高し #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:33:47 +0000 2016

強冷房なので寒かったらスタッフぽい人を捕まえてとな #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:33:52 +0000 2016

わいわい #ssmjp

— はるさめ(@same_hr)Fri Aug 26 10:33:57 +0000 2016

#ssmjp 2009年から開催しているのか。

— Shingo Kawamura(@blp1526)Fri Aug 26 10:34:16 +0000 2016

最近はゆるふわじゃない気がするwww #ssmjp

— えにぐま(@enigma63)Fri Aug 26 10:34:34 +0000 2016

今日はShinjuku Study Meeting #ssmjp

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 10:34:57 +0000 2016

Shinbashi Study Meeting = SSM => ささみ #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:35:00 +0000 2016

ゆるくない。ゆるくないよ #ssmjp 。

— もぺろん(@moperon)Fri Aug 26 10:35:20 +0000 2016

三井ビルのど自慢大会決勝戦と迷ったけどこっちに参加 #ssmjp

— ×ね(@kusune)Fri Aug 26 10:35:37 +0000 2016

今日はガチ感が #ssmjp

— けい(@keibut)Fri Aug 26 10:35:44 +0000 2016

もうやめてwwwもう水回りやめてwww #ssmjp

— けい(@keibut)Fri Aug 26 10:36:57 +0000 2016

低くない。最近上がってるよ敷居。 #ssmjp

— もぺろん(@moperon)Fri Aug 26 10:37:06 +0000 2016

今日はゆるい。。。のかなあ(苦笑) #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 10:37:22 +0000 2016

水まわり回 間に合わんかったんだよなー、残念! #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 10:37:31 +0000 2016

Slackやってたんですね、知らんかった #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 10:37:46 +0000 2016

やはり敷居を下げる発表をしなければ… #ssmjp

— けい(@keibut)Fri Aug 26 10:37:54 +0000 2016

まずははせがわようすけさんの「顧問が叫びたがってるんだ(仮)」 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:38:04 +0000 2016

#ssmjp 今日はセキュリティスペシャル。セキュリティ3勇士?

— うさたーん(@usaturn)Fri Aug 26 10:38:10 +0000 2016

OK、 #ssmjp に侵入した。 (@ トレンドマイクロ株式会社 – @trendmicro_jp in 渋谷区, 東京都 w/ @s_miyaza @tokinkouju) swarmapp.com/c/40P6SLWFdM7

— Aki(@nekoruri)Fri Aug 26 10:38:14 +0000 2016

今日はゆるくなさそうなssmjp #ssmjp

— はるさめ(@same_hr)Fri Aug 26 10:38:34 +0000 2016

来ていますよ #ssmjp

— 徳丸 浩(@ockeghem)Fri Aug 26 10:38:40 +0000 2016

セキュリティの仕事の話 #ssmjp

— ねぎ(@GreenShallot)Fri Aug 26 10:38:42 +0000 2016

最初ははせがわさんがLTの練習という気持で〜 #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:38:54 +0000 2016

abendさん飲んでくださいよww #ssmjp

— けい(@keibut)Fri Aug 26 10:39:02 +0000 2016

#ssmjp ついたー・・・

— mary(@mary_tuba)Fri Aug 26 10:39:20 +0000 2016

「常勤技術顧問とは特に何の意味もない、ただの飾りなのである!」 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:39:46 +0000 2016

お笑いの仕事…? #ssmjp

— けい(@keibut)Fri Aug 26 10:39:49 +0000 2016

常勤技術顧問はかざりなのかw #ssmjp

— ときん(@tokinkouju)Fri Aug 26 10:39:58 +0000 2016

「技術的な内容はまったくありません」ちょw #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:40:08 +0000 2016

ボケるのが仕事で、ボケが甘いと厳しい突っ込みがくるのが技術顧問の仕事 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:40:11 +0000 2016

IoTの仕事をしようとしています #ssmjp

— けい(@keibut)Fri Aug 26 10:40:22 +0000 2016

常勤技術顧問 is

常勤:在宅3割、外出2割

技術:おしゃべり担当、口先だけ

顧問:特に役職とかではない一般社員

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 10:40:30 +0000 2016

#ssmjp 謝罪www

黒字に赤文字は怖いwwww

— mary(@mary_tuba)Fri Aug 26 10:40:34 +0000 2016

@monchidesu #ssmjp に行く前にお夕飯にすべく、ケーキを買いに来たら、大行列しているけれども目当てのものは売り切れていた訳です。

— namineko(@namineko)Fri Aug 26 10:40:41 +0000 2016

手を挙げさせておいて「数えるのめんどくさい」ってwww #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:41:03 +0000 2016

バリバリの開発者も7割。管理職が2人? #ssmjp

— ときん(@tokinkouju)Fri Aug 26 10:41:11 +0000 2016

mendokusai頂きましたw #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 10:41:14 +0000 2016

社長は管理職じゃないっぽい(違 #ssmjp

— Aki(@nekoruri)Fri Aug 26 10:41:27 +0000 2016

簡単にアイコンが探せたものを仕事に。 #ssmjp

— ときん(@tokinkouju)Fri Aug 26 10:41:51 +0000 2016

「簡単に仕事を探せたものを仕事にしてみた」 www #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:41:59 +0000 2016

そもそもセキュリティ業界とは?: IT業界のかたすみでひっそりと。コンサルティングとかフォレンジックとかWebセキュリティとか色々。#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:42:15 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 10:42:23 +0000 2016

お!マジっすか!アナログ回路! #ssmjp

— けい(@keibut)Fri Aug 26 10:42:45 +0000 2016

元々エレキ屋さんだったのかな? #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:42:55 +0000 2016

迷ったが管理職に手を挙げた #ssmjp

— AKANE Daigo (赤根 大吾)(@dgakane)Fri Aug 26 10:42:57 +0000 2016

物流系も似たようなところある。。。

止まったら本当に何千万の損害って言われてたもん。。。 #ssmjp

— mary(@mary_tuba)Fri Aug 26 10:44:00 +0000 2016

なぜセキュリティのために働くのか?:元々はハードウェアエンジニア。産業用計測機器とか作ってたけど、高い信頼性が求められる(止まる事が許されない)。けど場合によっては過酷な環境で安定して動く事を求められる。#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:44:03 +0000 2016

今日の話、何故かよくわかります。#ssmjp

— くろの(@Chrono_Net)Fri Aug 26 10:44:20 +0000 2016

セキュリティ業界は回路設計出身が多いような… #ssmjp

— ねぎ(@GreenShallot)Fri Aug 26 10:44:23 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 10:44:23 +0000 2016

サラッと誘導雷という単語が出てくるセキュリティ業界はなし。 #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 10:44:59 +0000 2016

確かに前の #ssmjp でカイロ系の人多いって誰かが言ってた気がする。

— mary(@mary_tuba)Fri Aug 26 10:45:43 +0000 2016

続) どのような入力に対しても誤動作しない事、というあたりでセキュリティ関連技術に触れるように。学んでいくとあちこちで脆弱性を見つけたり攻撃方法を思いついたりするように。#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:45:45 +0000 2016

#ssmjp utf-8.jp ってパワードメインスゴい

— うさたーん(@usaturn)Fri Aug 26 10:45:59 +0000 2016

そろそろ水回りに変わる、火回りとか風回りとか土回りの話題が出てくればよさそう #ssmjp

— Aki(@nekoruri)Fri Aug 26 10:46:06 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 10:46:11 +0000 2016

無属性を身に付けるしかないか… #ssmjp

— けい(@keibut)Fri Aug 26 10:46:33 +0000 2016

「仕様ですが公表は避けてください」 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 10:46:34 +0000 2016

続) 問題を見つけても「仕様です」で返されたりとか。でも影響多くて公開できないし…ともやもやしたり(最近は少なくなったけど)。#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:46:43 +0000 2016

報告ありがとうございます(直すとは言っていない) #ssmjp

— Aki(@nekoruri)Fri Aug 26 10:46:53 +0000 2016

名前wwww #ssmjp

— けい(@keibut)Fri Aug 26 10:47:23 +0000 2016

脆弱性を見つけて報告すると“仕様です”って……

#ssmjp

— MD5500(@MD5500)Fri Aug 26 10:47:33 +0000 2016

脆弱性ではなく仕様です。

一ついい言い回しを覚えた

#ssmjp

— mary(@mary_tuba)Fri Aug 26 10:48:02 +0000 2016

呟け無い内容がちょろちょろ混ざる #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:48:02 +0000 2016

「その使用を最も悪用できる方法を思いつくことが、世界平和の貢献につながる」 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 10:48:31 +0000 2016

「その仕様を最も悪用できる方法を思いつくことが、世界平和に繋がる」#ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:48:37 +0000 2016

「その仕様を最も悪用できる方法を思いつくことが、世界平和の貢献に繋がる」 #ssmjp

— 佳(@38fanjia)Fri Aug 26 10:48:51 +0000 2016

— mary(@mary_tuba)Fri Aug 26 10:48:51 +0000 2016

貢献が抜けたw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:48:59 +0000 2016

続) 友人からのアドバイス「その仕様を最も悪用できる方法を思いつくことが、世界平和の貢献に繋がる」

→悪用された時の影響度が大きければ仕様でも改善を迫る事が出来る #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:49:01 +0000 2016

本人を見ていくフラグ #ssmjp

— けい(@keibut)Fri Aug 26 10:49:04 +0000 2016

「その仕様を最も悪用できる方法を思いつくことが、世界平和の貢献につながる」という言葉を聞いて引っかかったとな #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:49:17 +0000 2016

だが熱さは分かる。 #ssmjp

— けい(@keibut)Fri Aug 26 10:49:26 +0000 2016

中二感満載w #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 10:49:36 +0000 2016

— はるさめ(@same_hr)Fri Aug 26 10:49:41 +0000 2016

世界平和のための悪用かー。脆弱性そのものの説明より、悪用の例を話す方が理解されやすい気がするなぁ。 #ssmjp

— えにぐま(@enigma63)Fri Aug 26 10:50:09 +0000 2016

写真は静音カメラでおねがいしますね〜 #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:50:53 +0000 2016

あっこのほこたてみたことある! #ssmjp

— けい(@keibut)Fri Aug 26 10:50:54 +0000 2016

ほこたてなつかしいw #ssmjp

— ykame(@YuhoKameda)Fri Aug 26 10:51:00 +0000 2016

代表的な炎上事例www #ssmjp

— もぺろん(@moperon)Fri Aug 26 10:51:02 +0000 2016

続) ハードウェア設計の仕事に比べてセキュリティの仕事に魅力を感じるようになり、誘われてネットエージェントに2008年に転職。アプリケーションの開発とかWeb関係の調査研究とか炎上の火消しとか。 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:51:15 +0000 2016

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 10:51:24 +0000 2016

闇が深くてtweetできない…

#ssmjp

— MD5500(@MD5500)Fri Aug 26 10:51:28 +0000 2016

ダークウェブの事考えるとセキュリティ技術の発展が世界平和に繋がると言いにくいよなぁ。安全に闇市場が使えてしまっているので。 #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 10:52:22 +0000 2016

※個人としての見解であり所属する組織とは関係ありません #ssmjp

— ねぎ(@GreenShallot)Fri Aug 26 10:52:54 +0000 2016

ちっちゃい字(大事な事)で保険うってる(笑

— MD5500(@MD5500)Fri Aug 26 10:52:58 +0000 2016

セキュリティ業界を変えたい(1):脆弱性診断(個人の見解です)

開発側と診断側の技術的な乖離が広がっているのでは?

開発側が期待するだけの結果を提供できてないのでは? #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:53:10 +0000 2016

たしかに開発側が期待してる内容は診断仕切れていない気もするな… #ssmjp

— けい(@keibut)Fri Aug 26 10:53:29 +0000 2016

炎上の鎮火は難しい。 #ssmjp

— jem(@jemsecurity)Fri Aug 26 10:53:41 +0000 2016

開発側の技術に診断側が追いついていないのではないか。(意訳) #ssmjp

— もぺろん(@moperon)Fri Aug 26 10:53:43 +0000 2016

AWS Lambdaの脆弱性診断問題…… #ssmjp

— Aki(@nekoruri)Fri Aug 26 10:53:53 +0000 2016

Webの脆弱性診断については、開発側はどんどん進歩しているのに、診断側は10年前と同じ方法を使っている #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:54:15 +0000 2016

サーバレスなのはどうやって診断するか… #ssmjp

— けい(@keibut)Fri Aug 26 10:54:30 +0000 2016

開発する側の手法はどんどん新しくなっているが、診断する側の手法は本質的に10年前と同じ方法 #ssmjp

ふむ・・

— 佳(@38fanjia)Fri Aug 26 10:54:31 +0000 2016

今時のWeb開発:開発する側はどんどん新しい手法が生まれてるけど、診断側は本質的に10年前と同じ手法を使っている。 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 10:54:44 +0000 2016

#ssmjp 要約: 「サーバサイドレンダリングやSPAの時代になっているのにWeb脆弱性診断なんで進化しとらんの? → これを変えたい」

— ktgohan@USB充電本(@ktgohan)Fri Aug 26 10:55:09 +0000 2016

Single Page Applications #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 10:55:09 +0000 2016

差し入れwww #ssmjp

— ykame(@YuhoKameda)Fri Aug 26 10:55:22 +0000 2016

飲み会になるとテンションが追いついてくる、とてもわかります #ssmjp

— けい(@keibut)Fri Aug 26 10:55:34 +0000 2016

講師卓にビールの差し入れがw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 10:55:39 +0000 2016

耳が痛い(苦笑) #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 10:56:00 +0000 2016

jQueryが死んだ(と言われ始めた)後からポコポコといろんなクライアントサイドのフレームワークが生まれては死んでて追いつけない。 #ssmjp

— もぺろん(@moperon)Fri Aug 26 10:56:35 +0000 2016

Single Page ApplicationsはAPIのパラメータが少し違うだけで応答がガラッと変わるので、診断側は超しんどい #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:57:11 +0000 2016

#ssmjp SPAは診断側はしんどい

— Shingo Kawamura(@blp1526)Fri Aug 26 10:57:34 +0000 2016

Isomorphic JavaScript #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 10:58:06 +0000 2016

クライアントサイドフレームワーク、ぽこぽこ生まれてすぐ死ぬなら良いけど、死にきらずに増えていく一方だからつらい気がする。 #ssmjp

— Aki(@nekoruri)Fri Aug 26 10:58:08 +0000 2016

lsomirphicからUniversl JS? あとで調べる。 #ssmjp

— 佳(@38fanjia)Fri Aug 26 10:58:19 +0000 2016

クライアントサイドきっついよな… #ssmjp

— けい(@keibut)Fri Aug 26 10:58:34 +0000 2016

Isomorphic JavaScriptは、サーバサイドでレンダリングする場合も、クライアントでレンダリングする場合も、どっちもありうる。片方のケースでしか発火しない脆弱性があるので診断時に見落とす可能性がある。 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 10:59:52 +0000 2016

本名を言ってからハンドルネームで言い直すw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:00:15 +0000 2016

WebAssenblyとかどうすんのかなー #ssmjp

— けい(@keibut)Fri Aug 26 11:00:24 +0000 2016

TypeScriptはいいぞ #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:00:40 +0000 2016

minifyされたJSは読むのがしんどい #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:01:00 +0000 2016

ブラウザ脆弱世報告で家建てた人の話だ…… #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:01:03 +0000 2016

#ssmjp もはや*.jsは人間が読むことを想定していない => 診断側 minifyされたJavaScriptを読むのは高コスト

— Shingo Kawamura(@blp1526)Fri Aug 26 11:01:04 +0000 2016

もはやjsは人間が読むことを想定していない -> 診断する側はjsを読むのが高コスト #ssmjp

— 佳(@38fanjia)Fri Aug 26 11:01:41 +0000 2016

SPAに対するセキュリティ診断の話。HTTPベースでインアウトを見るという点は変わってないけどアウトプットされるjsが複雑になってたりサーバサイドレンダリング/クライアントサイドレンダリングを意識しないといけないとか色々大変になってるっぽい #ssmjp

— まいく@定時に帰りたい(@mikesorae)Fri Aug 26 11:02:05 +0000 2016

そもそも新しいMVVMやMVCはDOMを生で触らない。DOM-based XSSはほぼ存在しないので診断つらみ #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:02:09 +0000 2016

JS手書きする人いるの? って思いつつも qiita見てるとES6が盛り上がってたりしててまだJSは死んでないのかなぁと思ったりする。 #ssmjp

— もぺろん(@moperon)Fri Aug 26 11:02:30 +0000 2016

完全に安全に隠蔽されているなら見なくて良いという段階だよなあ #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:02:41 +0000 2016

たしかにminifyしたコードってどう診断するんだろう #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:02:42 +0000 2016

#ssmjp 脆弱性診断って大変なんだなぁ(こなみかん

— paihu(@paihu)Fri Aug 26 11:02:55 +0000 2016

開発する側でもだいぶ追いつけてない気もするし診断側だってそうだろうな #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:02:58 +0000 2016

診断する側が追いつけてない点:言語やフレームワーク・Architectureごとの注意すべき点が整理されていない、そもそもコードがよめない、従来の脆弱性が原理上発生しない、どういう観点で検査をすれば良いのか分からない #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:02:58 +0000 2016

そもそもコードが読めない

従来の脆弱性は原理上もはやほとんど発生し得ない

どういう観点で検査をすればいいのかわからない

・・・という可能性 #ssmjp

— 佳(@38fanjia)Fri Aug 26 11:03:08 +0000 2016

はせがわさんのマイクの持ち方、ハウリング起こすやつだ! #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:03:10 +0000 2016

ワンランク上の脆弱性診断が求められている #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:03:16 +0000 2016

「開発する側はセキュリティの専門家に期待している」 #ssmjp

— もぺろん(@moperon)Fri Aug 26 11:03:23 +0000 2016

開発側の診断への期待:従来の脆弱性は原理上発生しない事を知っていて、その上でのアドバイスを期待している。

→診断側は何をせいかとして提供できるのか? #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:04:02 +0000 2016

開発者のセキュリティエンジニアに対する期待と、セキュリティエンジニアのできることの乖離は最近激しさを増しているというの同感 #ssmjp

— 5470r3(@5470r3)Fri Aug 26 11:04:03 +0000 2016

開発側→従来の脆弱性は構造上出ないので、専門家が知っているであろう脆弱性を見つけてもらいたい。診断側→何を成果として提供できるのかもやもやする→変えたい #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:04:19 +0000 2016

「実装は安全になった」というところに近づいてきてるよなあ。 #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:04:23 +0000 2016

言い方が嫌いだけど、セキュアコーディングできる人じゃないとどうしようもないこともあるか… #ssmjp

— けい(@keibut)Fri Aug 26 11:04:45 +0000 2016

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:05:00 +0000 2016

徳丸先生の前で脆弱性の説明なんてできるわけがないじゃないですか! #ssmjp

— けい(@keibut)Fri Aug 26 11:05:13 +0000 2016

「徳丸さん怖いですもんね」 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:05:13 +0000 2016

そりゃ徳丸さんの前で「脆弱性は何か」を説明するとか怖くてできねぇだよなぁw #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:05:28 +0000 2016

脆弱性の定義は総務省に丸投げ #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:05:30 +0000 2016

凄い!

「説明できる人」の前に「徳丸さんの前で」って枕を付けるだけでプレッシャーが半端ないw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:05:37 +0000 2016

「徳丸先生の前で脆弱性について説明出来るひとー」 #ssmjp

— はるさめ(@same_hr)Fri Aug 26 11:05:55 +0000 2016

定義と言えば、NISTでの「脆弱性」の定義気になったw #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:05:56 +0000 2016

フレームワークレベルで古典的なインジェクション等は対応できてるはずだけど、それでも開発者はセキュリティ屋さんならではの診断を期待する。たしかに #ssmjp

— まいく@定時に帰りたい(@mikesorae)Fri Aug 26 11:06:09 +0000 2016

#ssmjp 総務省、経済産業省のサイトなどに脆弱性の定義があるけど、立場によって定義は変わる

— Shingo Kawamura(@blp1526)Fri Aug 26 11:06:26 +0000 2016

脆弱性の定義は立場によって変わる。バグハンター→バグです。開発者→仕様なので公表しないで、とか。 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:06:33 +0000 2016

「脆弱性って言葉わかる人?脆弱性って言葉を徳丸さんの前で説明できる人?」いるわけねぇwww #ssmjp

— うさたーん(@usaturn)Fri Aug 26 11:06:40 +0000 2016

脆弱性の定義:総務省や経済産業省とかの定義はある。が、立場によって何を脆弱性とするかは変わる。

実際の所、明確な線引きはない。#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:06:41 +0000 2016

脆弱性じゃないです。仕様です。

仕様だったら、公表していいですよね。

仕様ですが、公表しないでください。

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:06:45 +0000 2016

1. 出来るはずのことが出来ない

2. 出来ないはずのことが出来る

#ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:07:14 +0000 2016

脆弱性の線引きは時代ごとに移り変わる。昔はパスワードをメールに書いても脆弱性には該当しなかった #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:07:25 +0000 2016

セキュアコーディング…ずっとやり続けるにはかなり無理があると思ってる… #ssmjp

— けい(@keibut)Fri Aug 26 11:07:41 +0000 2016

サラッと五輪の書が出てくるセキュリティ業界ばはし #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:08:39 +0000 2016

セキュア開発のための教育(再):今世の中にある教育は「脆弱性を発生させずに開発すること」に主眼を置いているが、未だに古典的な脆弱性を中心に据える必要はあるのか?(コードの質を上げる事が必要なのでは無いか?) #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:08:43 +0000 2016

セキュア開発のために古典的な脆弱性と対策を教え込むのはナンセンス。例えば有用なライブラリを使うなどしてコードの質を上げたほうが良い。 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:09:05 +0000 2016

「脆弱性を作りこむ開発者の書くコードはそれ以前に質が低いのではないだろうか」 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:09:16 +0000 2016

はい、その通り。古典的な脆弱性を作りこむってことは、コードが書けないに等しい…自分を振り返るとまったく出来てなくて、これからのIoTではここがかなりのweakになる気がしている #ssmjp

— けい(@keibut)Fri Aug 26 11:09:23 +0000 2016

「暗号化とか自分で書き出すのは最悪ですよね」 #ssmjp

— うさたーん(@usaturn)Fri Aug 26 11:09:25 +0000 2016

「彼らに必要なのはセキュリティの話ではなくコードの質を上げるための開発手法」 #ssmjp

わかる。

— もぺろん(@moperon)Fri Aug 26 11:09:27 +0000 2016

稼働してるもので、潜在的なものはあると思う。。。 #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:09:30 +0000 2016

なんでもかんでもnodeに依存するJSプログラマーです #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:09:34 +0000 2016

コードの品質を上げる:良いフレームワークを使う、テストを書く、仕様やコードのレビュー #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:09:50 +0000 2016

そもそも古典的な脆弱性を作り込む開発者の書くコードは、脆弱性以外にも質が低いのでは -> これによりセキュリティ上の問題を引き起こす(脆弱性) #ssmjp

なるほど・・

— 佳(@38fanjia)Fri Aug 26 11:09:57 +0000 2016

#ssmjp セキュア開発のための教育、過去から多数の蓄積

— Shingo Kawamura(@blp1526)Fri Aug 26 11:10:06 +0000 2016

JSSEC の Androidアプリのセキュア設計・セキュアコーディングガイドがよいコードの例を提示するアプローチを取っているよね。 #ssmjp

— namineko(@namineko)Fri Aug 26 11:10:09 +0000 2016

コードの質というとまた燃料になりそうな話だ #ssmjp t_wadaさん呼んで議論したみ

— 5470r3(@5470r3)Fri Aug 26 11:10:33 +0000 2016

セキュリティ業界でのテストは、Excelの○×。開発側が想定する単体テストなんかと全然違うのか #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:10:38 +0000 2016

パスワードソルト付きハッシュ化もSession Regenerateもフレームワークが対応しちゃってるからなぁ。意識していない開発者多いと思う。 #ssmjp

— もぺろん(@moperon)Fri Aug 26 11:11:19 +0000 2016

— 佳(@38fanjia)Fri Aug 26 11:11:24 +0000 2016

テストCIの中にセキュリティCIを入れて検査したいよねー #ssmjp

— 5470r3(@5470r3)Fri Aug 26 11:11:25 +0000 2016

コーディングの質を上げるだけでは解決しない問題も有る:パスワードの扱い方、セッションの扱い方、環境依存・ブラウザ依存の脆弱性の話など。

短期的に「脆弱性を発生させない」だけに目的を限定するなら、脆弱性の対策に絞って教えるというのも無しではないかと #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:11:33 +0000 2016

そろそろタイムアップでは? #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:11:50 +0000 2016

セキュリティCIはほしい。 #ssmjp

— けい(@keibut)Fri Aug 26 11:11:53 +0000 2016

セキュリティ業界色々変えたい!:現状を否定はしないけど、現状のままでも良いとは思わない→こういう話があまり通じないのが大きな問題。 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:12:20 +0000 2016

Shibuya.XSS #8! こんなのがあるのか! #ssmjp

— けい(@keibut)Fri Aug 26 11:12:34 +0000 2016

Shibuya.xss gist.github.com/hasegawayosuke… #ssmjp

— 佳(@38fanjia)Fri Aug 26 11:12:36 +0000 2016

Shibuya.XSSを11/14にやります。海外から大物を呼びます。 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:12:37 +0000 2016

セキュリティ業界いろいろ変えたい

てことで、Shibuya.XSS

11月14日開催決定@リクルートテック

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:12:47 +0000 2016

テストもウォーターフォール的な手法だと、戻り作業が大きくなるリスクはある。 #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:13:47 +0000 2016

はせがわさんのアレはエレクトロンのアレだろうか? #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:15:03 +0000 2016

開発側からセキュリティによっていくのか、逆がよっていくのかどっちがいいのか? #ssmjp

— けい(@keibut)Fri Aug 26 11:15:30 +0000 2016

Q:セキュリティエンジニアから開発者へ寄る方がいいのか、開発者からセキュリティエンジニアへよる方がいいのか?

A: 圧倒的に後者。 #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:15:43 +0000 2016

A. やっぱり開発側からよっていくほうが簡単 #ssmjp

— けい(@keibut)Fri Aug 26 11:15:48 +0000 2016

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:16:07 +0000 2016

こういうのとかね // VAddy 継続的Webセキュリティテストサービス – 株式会社ビットフォレスト vaddy.net/ja/ #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:16:12 +0000 2016

開発界隈とセキュリティ界隈で情報の溝がある感じかなぁ #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:16:39 +0000 2016

冷えたビールと交換w #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:16:59 +0000 2016

自動的にビールがセットされる登壇者席 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:17:08 +0000 2016

続いては松本隆さんの「ふたつの炎のたからもの(仮)」#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:17:15 +0000 2016

#ssmjp ソフトウェア開発手法の進歩に追いつけないセキュリティ業界?

— paihu(@paihu)Fri Aug 26 11:17:38 +0000 2016

アイコンが大量に並んだデスクトップを大写しする登壇者って珍しいw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:18:09 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 11:18:47 +0000 2016

松本さんの趣味の話を30分みっちりとw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:18:55 +0000 2016

懐かしの金曜ロードショー #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:18:58 +0000 2016

30分趣味の話です #ssmjp

— けい(@keibut)Fri Aug 26 11:18:58 +0000 2016

こんなこととか取り組みの動きはあるよね。>asteriskresearch.com/2016/07/secure…

#ssmjp

— namineko(@namineko)Fri Aug 26 11:19:06 +0000 2016

セキュリティ診断、脆弱性をバグとすれば品質保証とかソフトウェアテストの領域なんで、どちらかというとソフトウェアテストの一観点としてテスト計画に組み込むみたいなほうがソフトウェア開発に馴染みやすいんじゃないかと思ってる #ssmjp

— まいく@定時に帰りたい(@mikesorae)Fri Aug 26 11:19:18 +0000 2016

プレゼンは動画だったのに、HDCP非対応プロジェクターのため会場では投影できないとかつらい #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:19:28 +0000 2016

ルールルルールルルルー ルルルールールルルー #ssmjp

— けい(@keibut)Fri Aug 26 11:19:29 +0000 2016

まさかのカリ城について #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:19:37 +0000 2016

LT「カリオストロの城について」 #ssmjp

— はるさめ(@same_hr)Fri Aug 26 11:19:41 +0000 2016

カリ城 #ssmjp

— 佳(@38fanjia)Fri Aug 26 11:19:43 +0000 2016

すべったら誰かさんのせい(ぉぃぉぃ) #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 11:19:46 +0000 2016

滑ったら半分はおがわさんのせきにんでw #ssmjp

— ときん(@tokinkouju)Fri Aug 26 11:19:54 +0000 2016

30分カリ城の話wwww #ssmjp

— けい(@keibut)Fri Aug 26 11:20:09 +0000 2016

なんか斬新な物が来たぞー(しかも30分! #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:20:18 +0000 2016

よかった!敷居高くなかったよ! #ssmjp

— けい(@keibut)Fri Aug 26 11:20:20 +0000 2016

カリ城トークなのか #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:20:36 +0000 2016

ポエム! #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:20:37 +0000 2016

ネタバレ注意! #ssmjp

— もぺろん(@moperon)Fri Aug 26 11:20:55 +0000 2016

突然カリオストロの城の話が始まった #ssmjp

— まいく@定時に帰りたい(@mikesorae)Fri Aug 26 11:21:06 +0000 2016

さすがに2016年の今でカリオストロの城ネタバレ配慮はいらないよな…w #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:21:07 +0000 2016

参加者全員カリ城みてる #ssmjp

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:21:13 +0000 2016

カリ城を見たこと無い人が会場に1人も居ない! #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:21:15 +0000 2016

#ssmjp

しあわせをたずねて わたしはゆきたい いばらの道も 凍てつく夜も 二人で渡ってゆきたい

— mary(@mary_tuba)Fri Aug 26 11:21:17 +0000 2016

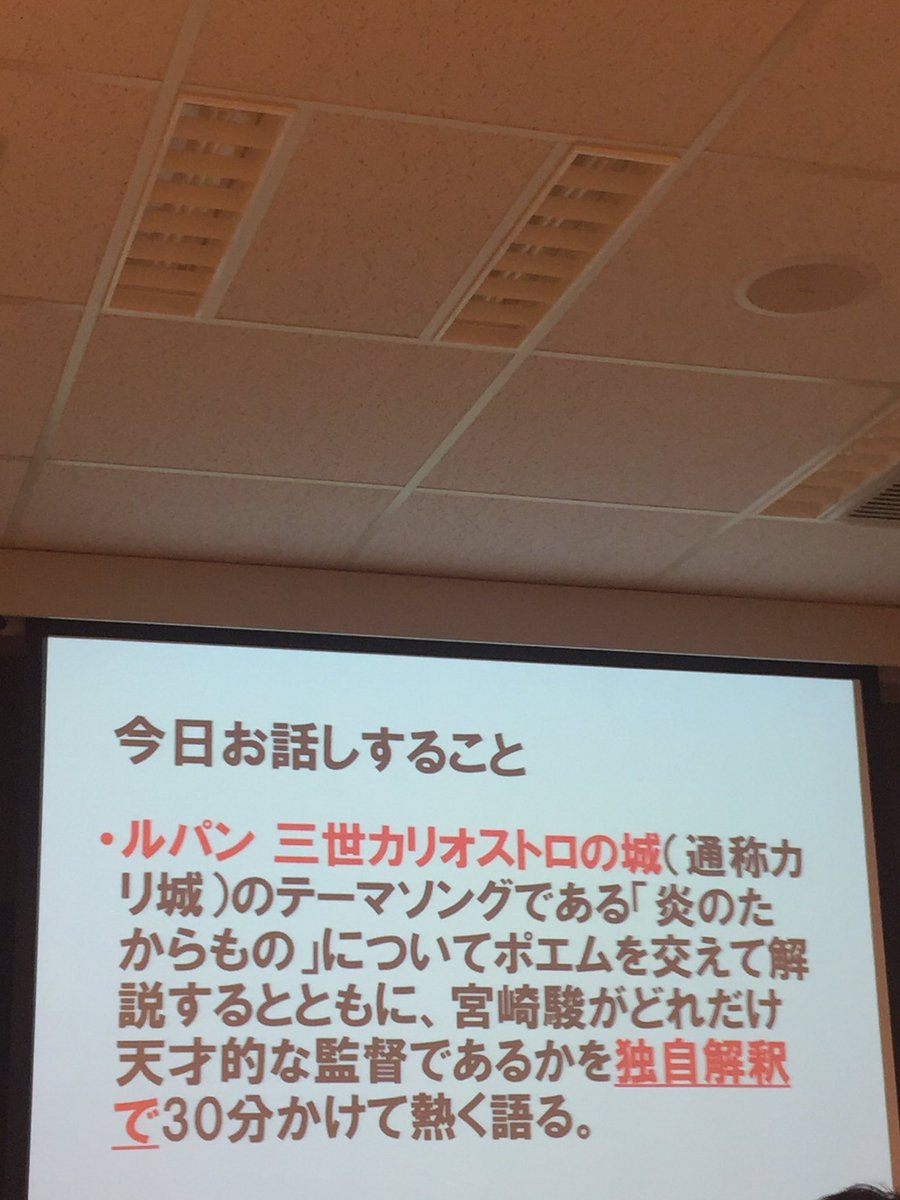

カリオストロの城のテーマソングである「炎のたからもの」についてポエムを交えて30分間熱弁するとな #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:21:21 +0000 2016

2題目。相変わらずフリーダムだ。 #ssmjp pic.twitter.com/6kX96ZpTZ8

— ktgohan@USB充電本(@ktgohan)Fri Aug 26 11:21:28 +0000 2016

怖いねぇ、怖いからオレ寝る #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:21:33 +0000 2016

こ れ ぞ #ssmjp

— けい(@keibut)Fri Aug 26 11:21:39 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 11:21:40 +0000 2016

フォレンジックエンジニアの登壇者「今日は 30 分みっちりと自分の趣味の話をします。カリオストロの城のテーマソングについてです」「???」 #ssmjp

— うさたーん(@usaturn)Fri Aug 26 11:21:52 +0000 2016

セキュリティの勉強会に来たつもりが、カリ城の勉強会に紛れ込んでいたようだ.. #ssmjp

— はるさめ(@same_hr)Fri Aug 26 11:21:53 +0000 2016

歌詞が出てきた。 #ssmjp

— jem(@jemsecurity)Fri Aug 26 11:22:04 +0000 2016

べた褒めだwwww #ssmjp

— けい(@keibut)Fri Aug 26 11:22:42 +0000 2016

サイバーエージェントでのOWASP ZAPで診断自動化した事例 slideshare.net/OWASPOkinawa/j… #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:22:42 +0000 2016

城LT #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:22:54 +0000 2016

ボエムというだけあるなあ。 #ssmjp

— namineko(@namineko)Fri Aug 26 11:23:10 +0000 2016

ヨットが流れてNice boat(違 #ssmjp

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:23:16 +0000 2016

炎のたからものは、クラリスがルパンへの恋慕を歌ったもの(とされている)。アバンタイトルとエンディングの計2回流れる。 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:23:18 +0000 2016

セキュリティネタで上がった敷居が床を突き抜けてブラジルまで届きそう #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:23:30 +0000 2016

さっきの「脆弱性を過去のものにする」というフレーズがとてもよいと思った。そして、それができるのがデベロッパであるということを考えると、非常にエモい #ssmjp

— 5470r3(@5470r3)Fri Aug 26 11:23:46 +0000 2016

このトーク次回以降の #ssmjp の紹介のゆるふわトーク一覧に入りそうだな

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:23:46 +0000 2016

絵が浮かぶ #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:24:07 +0000 2016

心の目で見るのじゃ #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 11:24:12 +0000 2016

(今次元があーだこーだなっていました #ssmjp

— けい(@keibut)Fri Aug 26 11:24:13 +0000 2016

「想像してください」(音声だけ流しながら) #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:24:16 +0000 2016

男子の中での「少女像」をちょっと聞いてみたい。;p #ssmjp

— namineko(@namineko)Fri Aug 26 11:24:19 +0000 2016

映像を想像中 #ssmjp

— jem(@jemsecurity)Fri Aug 26 11:24:20 +0000 2016

なんだこれwwww #ssmjp

— けい(@keibut)Fri Aug 26 11:24:28 +0000 2016

RT @same_hr: セキュリティの勉強会に来たつもりが、カリ城の勉強会に紛れ込んでいたようだ.. #ssmjp

— けい(@keibut)Fri Aug 26 11:24:40 +0000 2016

皆一回は見てるんだから、曲だけで脳裏に絵が浮かぶはず #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:24:41 +0000 2016

海がきれいなんだよな #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:24:48 +0000 2016

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 11:25:01 +0000 2016

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:25:02 +0000 2016

炎のたからものを100人で静かに聞く勉強会 #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:25:03 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 11:25:06 +0000 2016

#ssmjp セキュリティとルパン三世とカリオストロの城

— paihu(@paihu)Fri Aug 26 11:25:11 +0000 2016

アニソンを一曲聞かされる勉強会、斬新である #ssmjp

— うさたーん(@usaturn)Fri Aug 26 11:25:22 +0000 2016

急に会場がしんみりもーどにwww #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:25:28 +0000 2016

このスライド作るのに何回もみましたけどやっぱいいすね #ssmjp

— けい(@keibut)Fri Aug 26 11:25:38 +0000 2016

相変わらず謎の回感ある #ssmjp 100人でカリ城の挿入歌聞くとか

— 5470r3(@5470r3)Fri Aug 26 11:25:40 +0000 2016

「クラリスにしては大人っぽいですね」 #ssmjp

— 佳(@38fanjia)Fri Aug 26 11:25:49 +0000 2016

「炎のたからもの」を静かに聞く勉強会って初めてだなぁ〜 #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:25:50 +0000 2016

いやーなつかしいなー #ssmjp

— けい(@keibut)Fri Aug 26 11:25:59 +0000 2016

受付に観てない人がいる気が… #ssmjp

— ikuyon8(@ari_)Fri Aug 26 11:26:08 +0000 2016

そういえば、カリ城はエンディングしか見ていない事を今になって思い出したという。#ssmjp

— Eiji Kawakita(@MAMEDEKA)Fri Aug 26 11:26:17 +0000 2016

やっぱりいい曲だなぁ〜 #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:26:17 +0000 2016

そうかPCのDVDプレイヤーだと今プロジェクターに出力できないんだな。こういう場合どうするのがいいんだろう #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:26:20 +0000 2016

スパゲティ奪い合いながら食べたい #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:26:28 +0000 2016

なるほど、カリ城はアバンタイトルでしっかり泥棒だと表現したうえで、偽札をばらまくことで義賊感を出してるのか #ssmjp

— けい(@keibut)Fri Aug 26 11:27:55 +0000 2016

アナログ入力でないプロジェクタなら絵は出せますよ。HDMIとか。 #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:28:09 +0000 2016

そもそも、カリオストロの城が公開された1979年12月15日にまだ生まれていない人の方が多いだろこの会場w #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:28:44 +0000 2016

金にガツガツしてないけど食い物にはガツガツしてたな #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:28:46 +0000 2016

HDCP付きで出力すれば #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:29:13 +0000 2016

オープニングで、盗んだ札束(ゴート札)をばら撒くことで、泥棒だけど泥棒以外の目的を持っていることを印象付けている。

#ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:29:42 +0000 2016

曲を聴くだけでちゃんと画像が脳裏を駆け巡る。ああ、冴え渡る、このおれの脳内再生技能w #ssmjp

— Satoru MIYAZAKI(@s_miyaza)Fri Aug 26 11:29:49 +0000 2016

本日の参考資料はこちら ja.wikipedia.org/wiki/%E3%83%AB… #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:30:20 +0000 2016

— ときん(@tokinkouju)Fri Aug 26 11:30:27 +0000 2016

わー、結構忘れてるシーンあるなぁ、見直そう… #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:30:35 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 11:30:39 +0000 2016

オープニング中で、女性(クラリス)に車の排ガスが当たらないように、車を歩道から遠ざけるルパン素敵 #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:31:01 +0000 2016

何度もDVDを見てるだけじゃなくて絵コンテ(設定画集)までチェックしてるとはw #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:32:11 +0000 2016

— ときん(@tokinkouju)Fri Aug 26 11:32:36 +0000 2016

あえていおう、このおっさん何をかたってんだ(誉め言葉 #ssmjp

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:32:44 +0000 2016

一体、どれだけカリ城を見直したんだろうw #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:32:56 +0000 2016

熱い。これはよい #ssmjp

— けい(@keibut)Fri Aug 26 11:33:04 +0000 2016

ご自宅でご視聴くださいとな? #ssmjp

— namineko(@namineko)Fri Aug 26 11:33:09 +0000 2016

「本当はここでもう1回見ていただく予定だったんですけど」#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:33:25 +0000 2016

ICPO(埼玉県警) #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:33:29 +0000 2016

残り15点あるよ #ssmjp

ルパン三世 カリオストロの城 [Blu-ray] ウォルト ディズニー スタジオ ホームエンターテイメント amazon.co.jp/dp/B00J7HENT6/… @amazonJPさんから

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:33:34 +0000 2016

ここまでの熱量でOPとEDの解釈を語れるって凄い #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:33:38 +0000 2016

最後のインターポールがパラシュートで効果してくるのは、冒頭で札束を上へとばら撒いたことと対比を取っている #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:34:05 +0000 2016

すごい声が再生される #ssmjp

— けい(@keibut)Fri Aug 26 11:34:23 +0000 2016

2時間前までいたとろじゃないか。行けばよかった。 #ssmjp

— つよっぺ@ミズキ推し(@tuyopanman)Fri Aug 26 11:35:11 +0000 2016

さいなら〜 #ssmjp

— けい(@keibut)Fri Aug 26 11:35:15 +0000 2016

松本さんがルパンに見えてきた #ssmjp

— showkoba(@showkoba)Fri Aug 26 11:35:22 +0000 2016

カリ城深い #ssmjp

— th0x0472(@th0x0472)Fri Aug 26 11:35:24 +0000 2016

カリオストロの城みたくなってきた。 #ssmjp

— 佳(@38fanjia)Fri Aug 26 11:35:28 +0000 2016

納谷さん… #ssmjp

— けい(@keibut)Fri Aug 26 11:35:37 +0000 2016

例のセリフの話 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:35:45 +0000 2016

あー、「ルパン」って呼ぶのはラストだけだったか! #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:36:22 +0000 2016

(オプション) #ssmjp

— ねぎ(@GreenShallot)Fri Aug 26 11:36:45 +0000 2016

昨日の勉強会( #animeDDDD )のLTに混ぜたいくらい熱いカリオストロ語り #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:37:06 +0000 2016

そうそう、都市丸ごとプレゼントされたヒロインだから歴代ルパンヒロインの中でも豪勢だよなw #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:37:09 +0000 2016

ゴート国の躍進ってって西ローマ崩壊後じゃなかったか? #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:38:01 +0000 2016

熱い、とても熱い想いが込められてる… #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:38:15 +0000 2016

結局VGA出力つき中華DVDプレイヤーとか買ってきて使うのが一番手っ取り早くて安上がりかな>プロジェクターでDVD再生 #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:38:27 +0000 2016

どろぼうをきっと覚えます は天才的 #ssmjp

— けい(@keibut)Fri Aug 26 11:38:29 +0000 2016

「フォレンジックをきっと覚えます」とかいわれたら即お持ち帰り #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:38:53 +0000 2016

フォレンジックをきっと覚えますw #ssmjp

— ねぎ(@GreenShallot)Fri Aug 26 11:38:56 +0000 2016

クラリス「どろぼうをきっと覚えます」 #ssmjp

— はるさめ(@same_hr)Fri Aug 26 11:38:57 +0000 2016

この資料とともに、たかしのこの資料のメイキングDVDを公開してほしい #ssmjp

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:39:02 +0000 2016

松本さんを落とすには「フォレンジックをきっと覚えます」と伝えれば良いらしい #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:39:09 +0000 2016

— とある診断員(@tigerszk)Fri Aug 26 11:39:17 +0000 2016

カリオストロの城の解説に差し障りない程度のセキュリティネタを頂いた #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:39:19 +0000 2016

どろぼうをきっと覚えます = フォレンジックきっと覚えます #ssmjp

— showkoba(@showkoba)Fri Aug 26 11:39:34 +0000 2016

#ssmjp フォレンジックきっとおぼえます

というパワーワード

— paihu(@paihu)Fri Aug 26 11:39:36 +0000 2016

「フォレンジックきっと覚えます」#ssmjp

— けい(@keibut)Fri Aug 26 11:39:41 +0000 2016

「フォレンジックをきっと覚えます」はぐっとくるw #ssmjp

— Ikeda Masakazu(@ikepyon)Fri Aug 26 11:39:44 +0000 2016

「○○○○をきっとおぼえます」は男を殺す言葉? #ssmjp

— えにぐま(@enigma63)Fri Aug 26 11:39:44 +0000 2016

ようやく不二子登場 #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:39:48 +0000 2016

なるほど〜運転手が変わってることでそういうアピールをしてたのか #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:40:02 +0000 2016

かんがえてしゃべろう #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 11:40:22 +0000 2016

不二子のリセットスイッチ効果はカリ城に限らず割とあるよなあ #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:40:27 +0000 2016

不二子はたしかにその役回りがおおい気がしますね #ssmjp

— けい(@keibut)Fri Aug 26 11:40:46 +0000 2016

落ち込んでる心を慰める気遣いとそれに乗る男。実に良いシーンだ… #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:41:03 +0000 2016

松本さんがカリオストロの城話すのが熱すぎる #ssmjp

— showkoba(@showkoba)Fri Aug 26 11:41:16 +0000 2016

ここからポエムです #ssmjp

— けい(@keibut)Fri Aug 26 11:41:26 +0000 2016

ここからポエムですと?! #ssmjp

— namineko(@namineko)Fri Aug 26 11:41:33 +0000 2016

「ここからポエムのはじまり」w #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:41:33 +0000 2016

「どろぼうをきっと覚えます、とクラリスに言わせた宮崎駿は天才ですよ。僕だってフォレンジック覚えますとか言われたら即お持ち帰りですよ!」 #ssmjp

— うさたーん(@usaturn)Fri Aug 26 11:41:37 +0000 2016

fiat500 #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:41:37 +0000 2016

ssmjpをきっとおぼえます #ssmjp

— mary(@mary_tuba)Fri Aug 26 11:41:38 +0000 2016

炎のたからものとは、クラリス自身と、クラリスが抱く恋慕の気持ちである、と。なるほど。#ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:43:01 +0000 2016

「この顔をするわけですよ」という時の松本さんの嬉しそうな顔 #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:43:15 +0000 2016

歌えばいいのでは #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:43:42 +0000 2016

この絵コンテどこで撮ってきたの? #ssmjp

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:44:11 +0000 2016

なんで絵コンテがw #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:44:16 +0000 2016

なるほど #ssmjp twitter.com/tamosan/status…

— Typhon✡8/25でんぱベガス(@Typhon666_death)Fri Aug 26 11:45:00 +0000 2016

— ねぎ(@GreenShallot)Fri Aug 26 11:46:10 +0000 2016

オープニングはクラリスの回想なんじゃないかという仮説… これはすごいな… #ssmjp

— けい(@keibut)Fri Aug 26 11:46:16 +0000 2016

ルパン三世 カリオストロの城 [Blu-ray] ウォルト ディズニー スタジオ ホームエンターテイメント amazon.co.jp/dp/B00J7HENT6/… #ssmjp

— th0x0472(@th0x0472)Fri Aug 26 11:46:38 +0000 2016

すごいよ…タモリ倶楽部感がすごいよ… #ssmjp

— けい(@keibut)Fri Aug 26 11:47:06 +0000 2016

カリオストロの城のOP曲の映像は、コンテ最終案からさらに変わっている。方針で言えば写実から心象風景へとガラッと変わっている。ここで妄想せざるを得ない #ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:47:21 +0000 2016

なんかもうカリ城がすごい設計に見えてくる不思議! #ssmjp

— くろの(@Chrono_Net)Fri Aug 26 11:47:28 +0000 2016

こっちだった!

— ねぎ(@GreenShallot)Fri Aug 26 11:47:28 +0000 2016

これ多分金曜の0:20からやってたら見るわ #ssmjp

— けい(@keibut)Fri Aug 26 11:47:54 +0000 2016

OPの映像はクラリスの、本編の後の回想シーンなのではないか。#ssmjp

— issei*fam(@it__ssei)Fri Aug 26 11:48:10 +0000 2016

そうか、真のエンディングはオープニングだったからこそのクレジットなのか! #ssmjp

— けい(@keibut)Fri Aug 26 11:49:15 +0000 2016

天才ですよねー #ssmjp

— Tsutomu KIMURA(@Tsutomu_KIMURA)Fri Aug 26 11:49:28 +0000 2016

カリ城の次回放送いつだろ #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:49:52 +0000 2016

カリ城ちゃんと見直さないといけないと思いました #ssmjp

— はるさめ(@same_hr)Fri Aug 26 11:49:54 +0000 2016

なんだなんだすごい力作だったじゃないですかぁ #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:50:01 +0000 2016

カリ城業界www #ssmjp

— けい(@keibut)Fri Aug 26 11:50:08 +0000 2016

カリ城業界! #ssmjp

— こばやし ‘にらたま’ けんいち(@Niratama)Fri Aug 26 11:50:10 +0000 2016

— Aki(@nekoruri)Fri Aug 26 11:50:11 +0000 2016

カリシロ業界・・・ #ssmjp

— mary(@mary_tuba)Fri Aug 26 11:50:17 +0000 2016

おぉっとまさかのマサカリが #ssmjp

— KAWAKAMI Shinnosuke(@sh_kawakami)Fri Aug 26 11:50:22 +0000 2016

不二子の心象じゃないか派閥www #ssmjp

— けい(@keibut)Fri Aug 26 11:50:23 +0000 2016

まさかの質問あるのwww #ssmjp

— 東雲@Connecting 他(@H_Shinonome)Fri Aug 26 11:50:24 +0000 2016

カリ城ライフという新しい言葉を覚えた #ssmjp

— えにぐま(@enigma63)Fri Aug 26 11:50:26 +0000 2016

これOP/ED流してたら はみ出てる じゃないか #ssmjp

— 菅原 俊(@Shun_Sugawara)Fri Aug 26 11:50:27 +0000 2016

オープニングは真のエンディングだったから、クレジットが流れたのか〜 #ssmjp

— yakumo3(@yakumo3)Fri Aug 26 11:50:27 +0000 2016

やばい宗教戦争かこれwwwwww #ssmjp

— Aki(@nekoruri)Fri Aug 26 11:50:37 +0000 2016

脆弱性情報の調べ方:解説記事とかコードの差分とか(ややこしいやつだと参考にならない)PoCとか攻撃のログとか。#ssmjp

CentOSでは5~7いずれもパッチが出ていないので注意。#ssmjp

直せないでしょう(MySQLへの不満) #ssmjp

返信

返信 リツイ

リツイ お気に

お気に